データセキュリティの究極ガイド

データセキュリティを実装すれば、チームはどこにいてもあらゆる場所からのビジネスデータにアクセスし、安全に作業できるようになります。Forcepointがその方法をご紹介します。

データは個人、企業、政府すべての「デジタルゴールド(金のような価値をもつデジタル資産)」です。現代の職場が急速にハイブリッド勤務とクラウドベースサービスに移行する中、脅威環境も進化しています。組織がデータを安全に保つには、時間をかけ、注意を払い、テクノロジーをデータに使用しなければなりません。

つまり、機密情報や独自情報をデータ漏洩やデータ侵害から保護することは、利益を保護することと同じぐらい重要な成功要因となります。

本ガイドについて

データセキュリティのベストプラクティスを理解し、うまく実行するために役立つ追加リソースやツールへのリンクと共に、データセキュリティに関する重要な概念をご説明します。

1. データセキュリティの基本

- データセキュリティとは?

- データセキュリティの種類

- データセキュリティとデータプライバシー

- データセキュリティ規制

2. データセキュリティ脅威の状況

- データセキュリティリスク

3. データ保護

- データセキュリティソリューション

- Data Security Everywhereの実装方法

4. ベストプラクティス

- あらゆる場所のデータを保護するベストプラクティス

- データセキュリティソリューションに関するアナリストレポート

- ケーススタディ

データセキュリティの基本

データセキュリティとは?

データセキュリティとは、「不正なアクセス、使用、開示、中断、変更、破壊からデータを保護するために制定されたすべてのプラクティスおよび対策」のことです。データセキュリティは、機密性、完全性、可用性を確保するため、データ損失防止の概念に基づいて設計された幅広い技術、テクノロジー、ポリシー、手順に対応しています。

データセキュリティ侵害は、経済的損失、風評被害、法的責任、社会的信頼の喪失といった深刻な結果につながる可能性があります。 組織や個人は、脅威アクターによるデータアクセスを防ぐため、データセキュリティを維持することに高い関心を持っています。

テクノロジーの進歩とデータの相互接続の拡大により、時の経過と共に新たな課題やリスクが生じています。 クラウドコンピューティング、モバイルデバイス、IoTの台頭により、多くの組織では攻撃対象が拡大しており、データセキュリティの複雑さも増しています。現在、生成型人工知能(AI)革命によりデータリスクが再び生じています。

この持続的な傾向により、データライフサイクル全体を考慮したデータセキュリティへの包括的なアプローチが不可欠となっています。 Forcepointでは、企業全体のデータ検出、分類、優先順位付け、保護、監視に細心の注意を払っています。

適切に実装されたデータセキュリティは、以下のような複数の保護層から構成されています

フィジカルセキュリティ

- ロールベースアクセス制御

- ビデオ監視カメラ

- 安全なストレージ設備

- セキュリティ担当者

技術的な防護手段

- Data Loss Prevention ソフトウェア

- 暗号化

- 多要素認証メカニズム

- ファイアウォール

- 侵入防止システム

- ウイルス対策ソフトウェア

ポリシーと手順

- データ分類レベル

- データ保存とデータ破壊の実行

- データセキュリティのベストプラクティスに関する従業員教育

データセキュリティの種類

データリスクは、データが通過するアプリケーションや、使用するアプリケーションから生じます。そのため、組織はデータセキュリティのサブタイプを複数知っておく必要があります。

セキュリティソリューションとして断片的なアプローチを採用する場合も、包括的アプローチを採用する場合も、データセキュリティ戦略ではこれらの重要な概念を考慮することが重要です。

Data Loss Prevention(DLP)

詳細を見るとは、偶発的または意図的なデータ紛失、不正ユーザーによるアクセス、漏洩などを防ぐために使用される対策の集合体です。DLPテクノロジーは、組織内外を出入りするデータを監視し、機密データの流出を阻止します。

ゼロトラストセキュリティ

詳細を見るとは、データ、アプリケーション、その他の機密リソースへのアクセス要求はすべて脅威だと想定するアプローチのことです。ゼロトラストは原則として、ユーザーアクセスを継続的に認証・検証し、悪意ある行為者が単一アクセスポイントから安全なネットワーク全体を横方向に移動することを防ぐことを目的としています。

クラウドアプリケーションのセキュリティ

詳細を見るとは、クラウドベンダーがインフラストラクチャの観点から提供するデータ保護にとどまらず、クラウド環境内のアプリケーションやデータを保護することを指します。 企業がデータや資産をオンプレミスのデータセンターからクラウドに移行し、SaaS(Software-as-a-Service)利用が拡大する中、その重要性は増しています。

ネットワーク DLP

とは、ネットワーク上で保管中、移動中、使用中のデータを監視する手法です。規制遵守ポリシーをさらに強化し、潜在的なデータ流出に対する新たな視点を組織に提供します。

エンドポイント DLP

詳細を見るとは、エンドポイント(コンピューター、タブレット、スマートフォンなどのエンドユーザーデバイスやインターフェースなど)のセキュリティを確保する手法です。悪意ある行為者にとって、エンドポイントは企業ネットワークへの侵入口です。管理されていない個人用デバイスを使用して従業員が企業データにアクセスしている場合、リスクは増大します。

データのさまざまな種類とその保護方法

企業は何十種類もの形式を用いて情報を収集、保存、処理している場合がありますが、これらはすべて2種類のデータに集約されます。

- 構造化データ とは、表示テンプレートが定義されており、簡単に整理・識別できるデータのことです。多くの場合、構造化データは社会保障番号、誕生日、取引といった定量データです。

- 非構造化データ とは、あまり定義付けがされていない、さまざまな形式で提供されるデータのことです。多くの場合、非構造化データは設計図、文書、画像といった定性データです。

組織は通常、これらのデータを以下の3つの戦略的分野に分けてデータセキュリティを適用します。

- ビッグデータ: 予測モデリング、ターゲット広告、予防保守、その他の形式のデータ分析を促進するため、さまざまなソースから収集される大量データ。

- 機密データ: 金融、医療、その他、個人を特定できる情報を含んで収集される個人情報。

- ビジネスクリティカルデータ: 知的財産のような企業の競争力を左右する機密情報や、財務指標のような日常業務に不可欠な情報。

データセキュリティは、組織が保護したいデータの種類により、異なってみえます。 一般的に、企業は一連のソリューションを使用してこのようなデータの検知、分類、優先順位付け、保護、相互作用の監視を実行します。データマスキングやデータ暗号化などの予防策と、データ損失防止などの積極的な戦略を組み合わせ、包括的アプローチを実行します。

データセキュリティとデータプライバシー

データセキュリティとデータプライバシーは密接に関連した概念であり、それぞれに異なるリソース、戦略、技術要件が存在します。

データセキュリティは、不正アクセスからデータを保護し、データの完全性と可用性を維持し、組織からのデータ流出を防ぐことに重点を置いています。 これはユーザーの日常業務のさまざまな側面に適用されます。Forcepointでは、クラウド、ウェブ、電子メール、ネットワーク、エンドポイントでのアクティビティを主にカバーしています。

データプライバシーは、個人情報を取り扱い、個人のプライバシー権を尊重する際の組織の倫理的・法的責任をカバーします。このような責任は国によって異なりますが、その多くは「医療保険の相互運用性と説明責任に関する法律(HIPAA)」のような業界特有のデータプライバシー法や、「一般データ保護規則(GDPR)」のような広範なデータ規制と結びついています。

規制上の報告要件により、データセキュリティとデータプライバシーは密接に関連することがよくあります。Forcepointはデータセキュリティポリシー形式により、DLPソフトウェアでこれを実行します。どちらの側面も、顧客や規制当局との信頼関係を維持する上で非常に重要です

データプライバシーの主な側面は以下の通りです。

- 個人データを収集または使用する前に同意を得る

- 特定の目的でのみデータを収集・処理する

- 必要最小限の個人データのみを収集・保持する

- データを匿名化するため、個人識別子を削除または暗号化する

- 各自が個人データにアクセス、修正する権利、または個人データの使用を制限する権利を尊重する

- データ侵害を個人、当局に通知する

組織が生成し、責任を負うことになるデータ量は膨大です。そのため、安全性を確保するための包括的アプローチが非常に重要です。 プロアクティブな手法(データ分類, データディスカバリ, データ暗号化 、DLPなど)は、データの優先順位付け、保護、監視に有効です 。

データセキュリティ規制

世界各国の統治機関は、組織が機密情報を安全に収集、保存、使用する上で必要な注意を払うよう、データセキュリティ規制を導入しています。

実行可能なデータセキュリティ戦略は、関連規制を遵守していることを保証・実証する機能を含んでいる必要があります。データポリシーに影響を及ぼす可能性のある主要規制をいくつかご紹介します。

GDPR

一般データ保護規則(GDPR):EUおよびEEA加盟国は、個人データの収集・使用を管理する同規制に拘束されます。同規制は、世界各国で制定されている多くのプライバシー法のモデルとしても採用されています。

HIPAA

医療保険の相互運用性と説明責任に関する法律(HIPAA):米国の医療記録はHIPAAによって管理されており、2009年の「経済的及び臨床的健全性のための医療情報技術に関する法律(HITECH)」によって更に効果的に施行されるようになりました。

PCI DSS

Payment Card Industry Data Security Standard(PCI DSS):本規制は、大手クレジットカード会社が共同開発したものです。クレジットカードデータの安全・確実な転送を保証し、不正行為を防止することを目的としています。

事業を展開する国や業界によって、データセキュリティとデータプライバシーの両方に対するアプローチに影響を及ぼす可能性のある様々な規制が存在します。

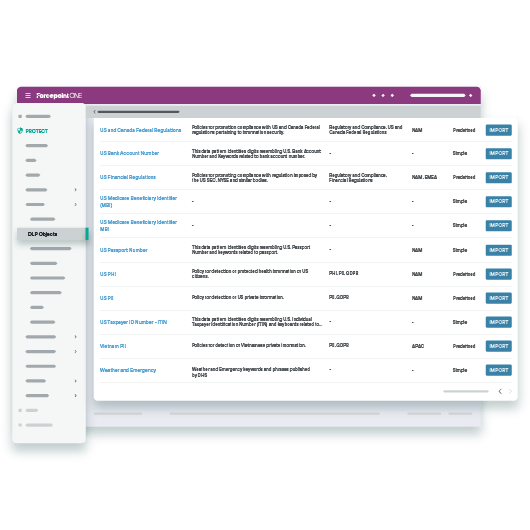

法令遵守促進のため、DLPソフトウェアの使用を開始する組織もあります。Forcepoint DLPでは、該当地域のデータプライバシー規制にマッピングされており、すぐに使えるデータセキュリティポリシーを提供しています。他社もロードマップは提供していますが、正しくマッピングするには更に多くの作業が必要です。

これらすべてを認識し、それぞれに有効なコンプライアンス計画を策定することは、組織セキュリティ運用の重要な要素です。

データセキュリティの課題と傾向

この30年のほとんどの時期において、データセキュリティは組織の中心に据えられてきました。

1990年代にはじめて導入された電子商取引や健康ポータルサイトから、2010年代に普及したSoftware-as-a-Service(SaaS)やソーシャルメディアまで、あらゆる業界の企業は数百テラバイトに及ぶデータを定期的に収集・処理してきました。

社会保障番号やクレジットカード番号から未公開の映画、ビデオゲームまで、さまざまな機密情報はブラックマーケットで価値を持ち、ビジネスを混乱させることも出来るため、脅威行為者にとって絶好のターゲットとなっています。

当然ながら世界各国は企業が収集できるデータを抑制し、データをより適切に取り扱うことを義務化し、組織が最大限の注意を払ってデータを保護するよう、規制導入に向けて迅速に動いています。

このような傾向から、2023年以降拡大するであろうデータセキュリティの課題は以下の通りです。

脅威からの保護

ソーシャルエンジニアリング、マルウェア、サプライチェーン攻撃は一般的となり、データ侵害の主な原因となっています。 実際、IBMは侵害の52%が悪意ある攻撃によって引き起こされていると報告しています。フィッシング、ランサムウェア、ゼロデイ脅威により、個人識別情報や知的財産などのデータが危険にさらされています。

ハイブリッドな職場環境

最近では、クラウドアプリケーションがビジネスをサポートしています。クラウドアプリケーションの使用により、従業員はどこでも働けるようになる一方、組織のデータセキュリティに対する新たなリスクも生じます。企業がこのようなプラットフォーム上のデータとその使用状況を可視化し、信頼できるユーザーのみがアクセスできるようコントロールすることは、ますます困難になっています。その結果、クラウドへの不十分なデータセキュリティが原因で、多くのデータ漏洩や侵害が発生しています。

規制による監視

データプライバシーとセキュリティの懸念事例が数多く発生したことから、欧州の「一般データ保護規制(GDPR)」と米国の「カリフォルニア州消費者プライバシー法(CCPA)」が施行され、コンプライアンスが義務付けられるきっかけとなりました。組織は、データの保存・保護方法を規定した競合する規制上の責任に取り組み、コンプライアンスを維持していることを監査人に証明しなければなりません。インドの「デジタル個人情報保護法(DPDP)」や欧州の「NIS2指令」など、更なるプライバシー法規制が施行される中、企業はコンプライアンス違反を回避するため、データセキュリティに継続的に投資する必要があります。

技術スタックの断片化

組織がより多くのサイバーセキュリティ脅威に直面し、攻撃対象が年々拡大するにつれ、セキュリティ技術スタックも成長しています。ニッチなソリューションを販売するベンダーは数多く存在しますが、このようなベンダーは必ずしも適切に相互連携しているとは限らないため、誤ったアラートが生成され、ただでさえ手薄なセキュリティチームの時間が更に浪費されてしまいます。データセキュリティポリシーの作成・保守まで加えると、攻撃対象は更に拡大し続けています。セキュリティツールとデータセキュリティポリシーの統一が中規模や大規模の企業でトレンド化している理由が、これでよく分かります。

データセキュリティ脅威の状況

ランサムウェアやマルウェアのようなサイバー脅威は、セキュリティ専門家と悪意ある行為者の両方の新たなイノベーションによって、常に変化しています。つまり、適切なデータセキュリティの実践には、過去にうまくいった戦略をただ適用するだけでは不十分です。

ランサムウェアやマルウェアのようなサイバー脅威は、財務・運用上の被害規模の大きさから、大きく報道されます。数えきれないほどの世界中の組織が、データやシステムをオンライン上に取り戻すために身代金を支払ったと認めています。また、NHSのように1日でもダウンタイムが発生すれば影響を受ける組織も存在します。

しかし、それほど明白でないその他のデータセキュリティ脅威も存在します。AWSのオープンバケットは、よくデータ漏洩の原因となります。データ移行時に、実務担当者が作業を簡素化しようとセキュリティ制御を削除してしまうことでインスタンスが無防備になり、データ漏洩に対して脆弱になるのです。

今ではクラウドサービスが普及し、Google DogsやSlack、その他数えきれないほどの生産性向上ツールが登場したことで、データセキュリティ戦略で組織が対応すべきリスクは更に増加しています。ITチームは、SaaSベンダーがインフラストラクチャを安全に保てるようにするだけでなく、従業員がこれらのプラットフォームでどのようなデータを扱っているかを可視化する必要があります。 このようなリスクは、共有データから学習できる生成AIの台頭により、さらに増加しています。

データセキュリティリスク

データセキュリティリスクにはさまざまな種類があります。新たなハッキングやソーシャルエンジニアリング手法が次々に登場する中、リスクの種類も増える一方です。

大規模なサイバー攻撃がニュースの見出しを飾りがちですが、すべてのデータセキュリティリスクが意図的な悪意ある行為によって引き起こされているわけではありません。実際、意図しない行動の結果、機密データが盗難・悪用されるかもしれない安全でない空間に流出し、重大なリスクが生じる場合があります。

データセキュリティリスクのカテゴリーは以下の通りです

- データ流出: これは広範な概念であり、「偶発的か悪意によるものかを問わない不正なデータ移動」を指します。送信メール、安全でないデバイスへのダウンロード、外部デバイスへのアップロードなどは、データ流出につながりかねないアクションの例です。

- データ漏洩: これは「 データ流出」の一要素ですが、より具体的な「組織内から外部の送信先または受信者への不正なデータ送信」を指します。この用語は「データの電子的・物理的転送」の説明として使用されます。通常、データ漏洩の脅威はウェブや電子メール経由で生じますが、紛失、盗難、または機密情報の転送に意図的に使用されたノートパソコンやUSBキーなどのモバイルデータ・ストレージデバイス経由で生じる場合もあります。

- フィッシング: フィッシングとは「標的となる個人をだまして利用するために電子通信を不正使用すること」を指します。電子メールはフィッシングの伝統的手段ですが、SMS、ソーシャルメディア、電話などの追加手段を用いる攻撃者も増えています。フィッシング行為には、ソーシャルエンジニアリングを利用して被害者を操り、悪意あるリンクをクリックさせる、添付ファイルをダウンロードさせるといった特定行動をとらせたり、アカウント認証情報などの機密情報を提供させたりする行為が含まれます。 スピアフィッシング、クローンフィッシング、ホエーリングなど、特殊なフィッシング手法は増加の一途をたどっており、攻撃者は新たな戦略を考案し続けています。

データセキュリティリスクは、大企業から中小企業まで、あらゆるユーザーにとっての懸念事項 であり、侵害の結果は壊滅的なものとなる場合があります。これが、多くの組織がデータ保護サポートをForcepointに依頼する大きな理由です。

では、問題の規模の大きさを確認してみましょう。2022年には合計10億件を超える記録流出と、53億ドルを超える損失・罰金が発生しています。データセキュリティリスクによる財務への短期的影響に加え、顧客への信頼やブランド価値が侵害によって損なわれることも多いため、組織の長期存続が危うくなりかねません。

データ保護

データセキュリティソリューション

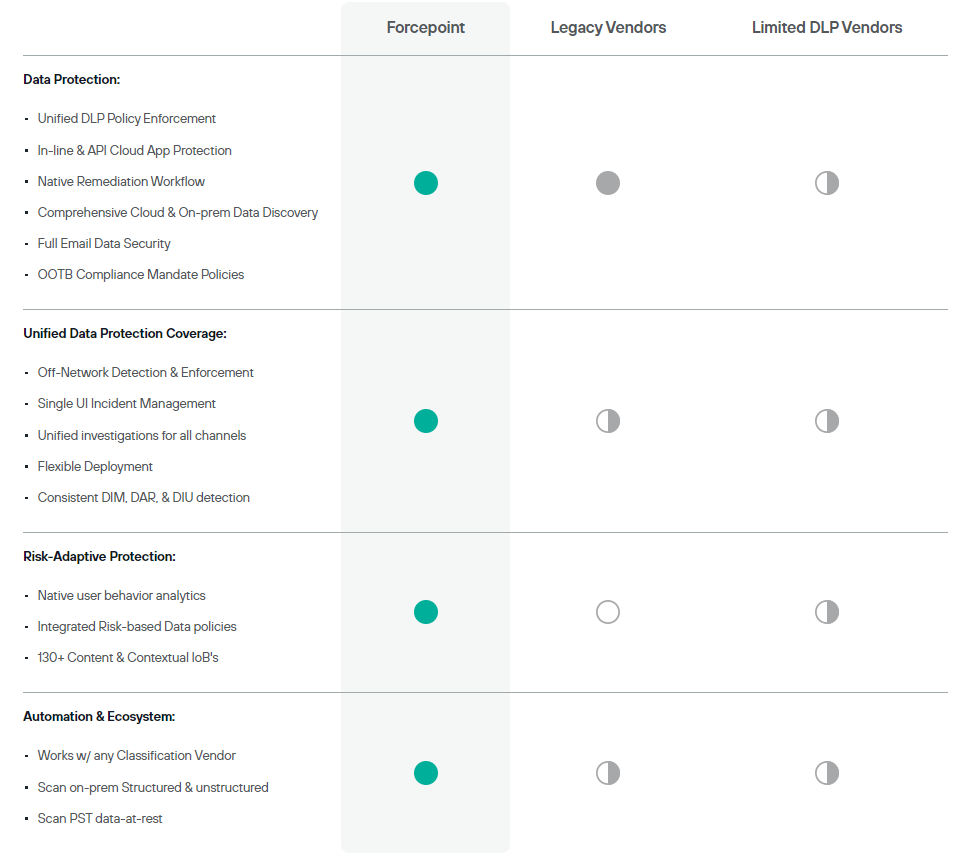

リスク軽減のため、組織は目的に応じたデータセキュリティソリューションを採用する必要があります。 しかし、すべてのソリューションがForcepointのように万能だというわけではありません。

現代の脅威からデータを保護し、責任を持って確実に機密データを管理する上で必要な機能を全て提供するには、データセキュリティ戦略に複数のソリューションを組み込む必要があります。Forcepointのデータセキュリティソリューションには、性能の劣る競合他社にはない複数の機能が存在します。

組織は、データセキュリティソリューションでさまざまなアクティビティを実行しなければなりません。このようなアクティビティには、以下が含まれます。

検出: 現在使用されているデータと、余分・古い ・些末なデータの両方を検出します。

分類 :データを分類し、組織が保有するデータの全体像を正確に把握し、重要性を評価します。

優先順位付け:さまざまな基準に基づき、セキュリティ保護が必要なデータに優先順位を付けます。

保護 : 堅牢なデータセキュリティ管理により、データを保護します。

監視: ビジネス全体のデータの流れを監視し、包括的な対策を確実に実行します。

データセキュリティテクノロジー

On-premises vs. SaaS

どのデータセキュリティテクノロジーを採用するか決めるには、まず組織がそのテクノロジーをどのようにホストする必要があるか検討すべきです。

オンプレミスソリューションは社内でホストされるため、導入の初期費用後の維持費用効率が高くなります。Software-as-a-Service(SaaS)ソリューションは、サードパーティのプロバイダーによってホストされ、クラウド上の安全なデータセンターにデータを保存します。 SaaSソリューションは、成長中の組織にとって拡張性が高く、社内のデータセンターが火災や洪水などの災害で被害を受けても壊滅的なデータ損失の影響を受けません。

Forcepointのデータセキュリティソリューションでは、あらゆるビジネスニーズを満たすため、さまざまな導入方法をご用意しています。

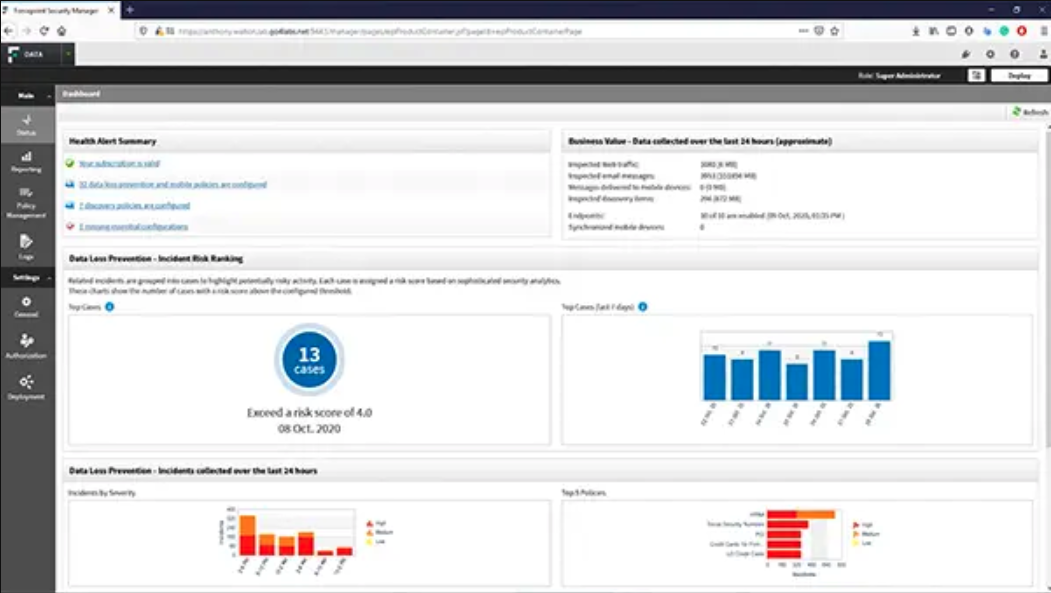

Forcepoint ONE Data Security

Forcepoint ONE Data Security は、クラウドネイティブDLP SaaSであり、企業は一つのプラットフォームを通じて機密情報の保護とコンプライアンスの徹底を図ることができます。以下の機能により、最新のデータセキュリティを合理化します。

- クラウド、ウェブ、電子メール、エンドポイント全体のポリシー管理を統合

- 1,700以上の分類子とテンプレートのライブラリを使用し、数分でポリシーの構築とプロビジョニングを実行します。

- 組み込みのRisk-Adaptive Protectionを含むポリシー適用により、インシデントをリアルタイムで監視・修復します。

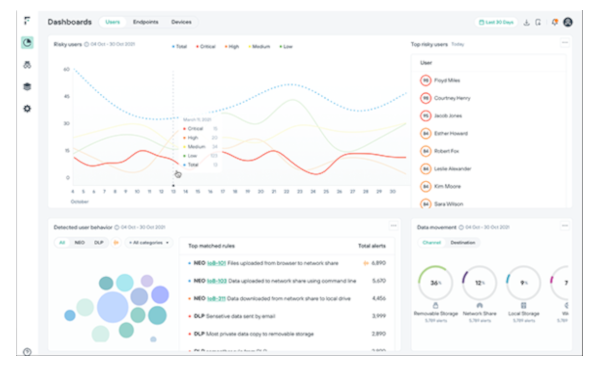

Risk-Adaptive Protection (リスク適応型保護)

Forcepoint Risk-Adaptive Protection は、データセキュリティに行動中心のアプローチを適用し、ユーザーがどのようにデータを操作するか調査することで、ユーザーの意図をより深く理解します。これにより、次のような管理が可能になります。

- 低リスクのユーザーの作業を妨げないことで生産性を維持

- 誤検知を最小限に抑え、セキュリティ担当者の負担を軽減

- 100以上のIndicators of Behaviours(IOB)によって広範な監視機能を提供

- 侵害を示唆するユーザーの異常行動が見られた場合、アクセスを自動制限

Data Classification

Forcepoint Data Classification は、機械学習(ML)と人工知能(AI)を使用して非構造化データをより正確に分類し、重要な情報の安全性と生産性を高めます。の最先端AIモデルを使用すれば、以下が可能になります。

- 大規模にデータを分類する方法を正確かつ効率的に決定

- 業界で最も幅広いデータタイプに対応し、効率化とコンプライアンスの合理化を実現

- Forcepoint Enterprise DLPと統合することで、データ分類の要件と基準が選択できるようになり、ユーザートレーニングなしでシームレスな導入を実現

Data Security Posture Management

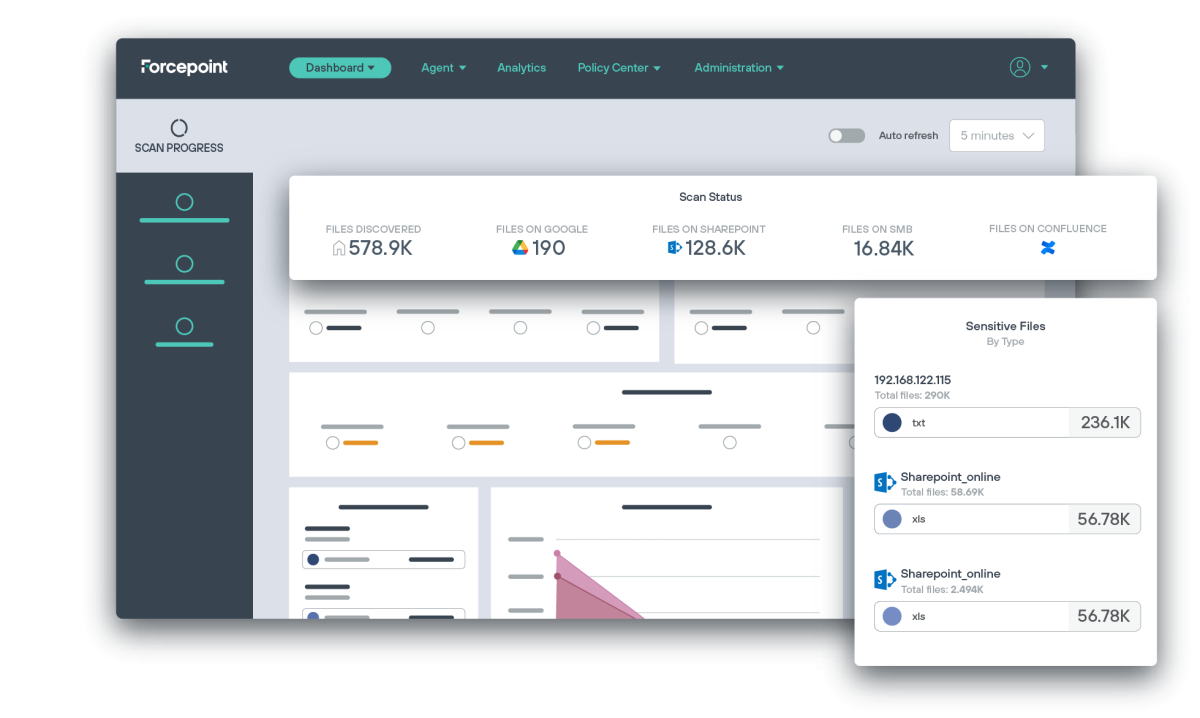

Forcepoint Data Security Posture Management (DSPM)、企業データの完全制御と可視化を可能にします。AIを活用した自動化と機械学習により、データの検出、分類、編成、侵害の阻止、コンプライアンス強化を実現します。

- クラウドとオンプレミスのストレージサイトを通じ、1秒あたり300ファイルをスキャンでき、1時間あたり最大100万ファイルまで拡張できます。

- データの重複、ダークデータ、不正なファイルストレージや権限などのデータリスクを検出し、ほぼリアルタイムで修復します。

- 人工知能によって非常に高い分類精度を実現し、機械学習によってモデル精度を継続的に向上させます。

DLP for Email

Forcepoint DLP for Email を使用すれば、データ損失の最も一般的な原因である送信メールにDLPポリシーを拡張できます。これにより、以下が提供されます。

- 1,700以上の分類子と事前構築されたポリシーテンプレートを網羅

- M365 Exchange、Google Workspace、その他のプラットフォーム上でのエージェントレス制御

- 強化されたネイティブ機能と電子メール管理機能

データセキュリティツールの比較と評価

DLPをはじめとするデータセキュリティソリューションには、企業独自のユースケースが数多く存在します。 フォレスター、ガートナー、ラディカティなどのアナリストが定期的に市場分析を発表し、バイヤーに最新のイノベーション情報を提供しています。また、機能比較表も同様に価値があります。

Forcepointは、シマンテック、トレリックス、マイクロソフトなどの有名ベンダーとForcepoint DLP機能を比較した機能比較表を完成させました。

ダウンロード: DLP機能比較の完全版

どこにいても、データをいかに簡単に保護できるのかについてご覧ください

Data Security Everywhereの実装方法

データセキュリティには包括的アプローチが必要であることを踏まえると、ポリシー、管理、レポートを統合する機能は不可欠です。 Data Security Everywhereをご紹介します。

Data Security Everywhere is Forcepoint’s answer, allowing people to work anywhere in the world while accessing data everywhere it resides, safely.

Data Security Everywhereの5つのステップ

クラウド、エンドポイント、BYODデータの保護を統合

Forcepoint DLPとForcepoint ONE CASBの使用により、企業はDLPをあらゆる場所のユーザーに拡張し、クラウド、エンドポイント、BYODのデータ保護を統合できます。 業界最大の分類子と事前構築されたポリシーのコレクションを活用するため、わずか数クリックでポリシーを複製できます。

- 管理対象デバイスと管理対象外デバイスの両方で、80万を超えるクラウドアプリケーションにDLPポリシーを拡張

- 管理されていないデバイスや管理されていないWebアプリケーション内のポリシーを適用

- 複数のDLPと、その間のポリシーを手動で同期させる面倒なプロセスを排除

管理対象デバイスと管理対象外デバイスの両方で、80万を超えるクラウドアプリ

管理されていないデバイスや管理されていないWebアプリケーション内のポリシーを適用

複数のDLPと、その間のポリシーを手動で同期させる面倒なプロセスを排除

AI活用によるデータのディスカバリと分類

見えないものは保護できません。 AIを活用した自動化に より 非構造化データを検出して保護 し、機密データを ビジネス全体で分類して保護し、 可視性と制御力を高め、リスクを低減し、コンプライアンスを合理化します。

- 機械学習と人工知能を使用し、データを正確かつ効率的に検知・分類

- 70以上のフィールドと50以上のファイルタイプを使用してデータを分類

- インシデントを防止してZero Trustを実装するため、ユーザー権限やファイルの場所などを表示

機械学習と人工知能を使用し、データを正確かつ効率的に検知・分類

70以上のフィールドと50以上のファイルタイプを使用してデータを分類

インシデントを防止してZero Trustを実装するため、ユーザー権限やファイルの場所などを表示

リスクのある行動に基づいてデータセキュリティを自動化

リスクの高い ユーザー行動に基づいてポリシーを自動的に適応 させ、インサイダーの脅威を阻止し、データ侵害や漏洩をリアルタイムで防止します。 Risk-Adaptive Protectionにより、企業は動的なポリシー制御で生産性を向上させ、誤ったアラートを削減できます。

- リスクの高い行動に基づき、自己学習からブロックまでのアクションを割り当て

- ユーザーの行動コンテキストに基づき、ポリシーをリアルタイムで調整

- 従業員に制限を課すことなく誤検知を削減

リスクの高い行動に基づき、自己学習からブロックまでのアクションを割り当て

ユーザーの行動コンテキストに基づき、ポリシーをリアルタイムで調整

従業員に制限を課すことなく誤検知を削減

ウェブ上のユーザーとデータを保護

ウェブ上には、データにもたらされる2つの危険が存在します。それは、ランサムウェアとデータ漏洩です。既知および未知のマルウェア攻撃を防止 し、ウェブストレージやアプリケーションへの機密データのアップロードを停止することで、ユーザーとデータを安全に保ちます。

- 潜在的に危険なウェブサイトをコンテナ内で開くことでマルウェア攻撃を阻止

- ウェブストレージやアプリケーションにアップロードされたデータを検査し、制御

- 複数のデータセキュリティツールとそれらの間で必要な手作業によるポリシー同期を排除

潜在的に危険なウェブサイトをコンテナ内で開くことでマルウェア攻撃を阻止

ウェブストレージやアプリケーションにアップロードされたデータを検査し、制御

複数のデータセキュリティツールとそれらの間で必要な手作業によるポリシー同期を排除

送信メールでのデータ漏えいを防止

電子メールはデータ流出が最も多いソースです。 DLPポリシーを送信メールに拡張 し、機密データが組織外に流出するのを阻止すると同時に、既存の電子メール管理のネイティブ機能と能力を高めます。

- M365 Exchange、Google Workspace、その他のポピュレータープラットフォームに数分で導入

- 電子メールで共有できるデータを可視化し、制御

- 隔離、暗号化などの機能を強化

M365 Exchange、Google Workspace、その他のポピュレータープラットフォームに数分で導入

電子メールで共有できるデータを可視化し、制御

隔離、暗号化などの機能を強化

データセキュリティのベストプラクティス

あらゆる場所でデータを保護するためのベストプラクティス

Forcepoint DLPを使用すれば、オンプレミス環境からクラウド、ウェブ、プライベートアプリケーションまで、わずか数クリックでポリシー管理を一元化できます。これにより、単一ポリシーで複数のチャネルを管理し、管理対象・非管理対象デバイスの両方にポリシーを迅速に拡張できるため、時間を節約しつつ包括的なデータセキュリティを確保することができます。Forcepointの1,600を超えるDLP分類子データベースにアクセスできるため、ウェブ、クラウド、プライベートアプリに対する きめ細かなポリシーが適用され、ユーザーがアクセスするあらゆる場所でデータを保護することができます。

クラウドネイティブのオールインワンセキュリティプラットフォームであるForcepoint ONE Data-first SASEを使用すれば、これら全てのチャネルにおけるデータセキュリティ管理が最適化されます。Forcepoint ONEは、データセキュリティへのモジュール式アプローチを可能にするため、組織は最も必要なものから導入を開始し、その後時間をかけてソリューションを追加していくことができます。 全てのセキュリティ機能を1つの画面で管理できるため、あらゆるチャネルにわたるデータフローの監視と制御が容易になります。 Forcepoint ONEには、Insights分析プラットフォームも含まれているため、経済的価値の創出をリアルタイムで可視化し、データセキュリティプログラムのメリットを定量化することができます。

Forcepoint DLPとForcepoint ONEは、企業がChatGPTやBardのような生成AIチャットボットを重要データの漏洩リスクなしに利用したい場合も役に立ちます。組織は、生成AIにアクセスできるユーザーに関するポリシーを設定し、制限付きファイルのアップロードを防止し、機密情報の貼り付けをブロックすることができます。 従業員はこれにより、知的財産やその他の重要データの制御を失うことなく、AIがもたらす生産性向上を享受できるようになります。

業界トップのデータセキュリティツールに関するアナリストの見解

データセキュリティソリューションに同じものはありません。多くの実務者は、ガートナー、フォレスター、ラディカティなどの業界アナリストに、各データセキュリティベンダーの長所と短所に関するガイダンスを求めています。

まずは市場の現状を調査し、主要ソリューションの特定に役立つ、広く認知された出版物に目を通すことから始めましょう。以下をご覧ください。

ケース スタディ

業界、企業規模、業種により、企業ごとのデータセキュリティ要件は大きく異なります。

実際の顧客がForcepointソリューションをどのように活用し、あらゆる場所でのデータ保護に役立てているかは、当社のウェブサイトに掲載されている事例集をご覧ください。

よくある質問

データセキュリティのベストプラクティスとは?

データセキュリティのベストプラクティスには、統合されたソリューション群に基づく包括的アプローチが必要です。

データを保護するには、以下のような包括的アプローチを採用してください。

- エンドポイントからクラウドまで、保護が必要なデータを検出。

- 機密情報を分類し、隠れたリスクを発見。

- 徹底したレポート作成により優先付けを行う強固なデータセキュリティ体制を実現。

- 堅牢なDLPポリシーにより、リアルタイムでデータを保護。

- データのやり取りを監視し、コンプライアンスを維持。

DLPは最も一般的なデータセキュリティ技術ですが、絶大な効果をもたらす唯一のソリューションではありません。組み込むべきその他のベストプラクティスソリューションは以下の通りです。

- 組織全体のデータ(特に余分・古い ・些末な情報)を可視化するソリューション。

- データを公開データと機密データごとに分類し、ビジネス全体の使用状況を追跡する機能。

- リスク適応型ポリシー保護:コンテキストを使用して安全なインタラクションと危険なインタラクションを区別し、ポリシーを適切に調整。

利用可能なデータセキュリティソリューションおよびツールは?

企業が利用できるデータセキュリティソリューションやツールは数多く存在しています。どのソリューションを採用するか検討する際は、データが存在するアプリケーションへの強力なアクセス制御を維持できるかどうかを重視してください。これには以下が含まれます。

- Cloud Access Security Broker (CASB)などのクラウドセキュリティ。

- Secure Web Gateway(SWG)などのウェブセキュリティ。

- DLP for Emailなどの電子メールセキュリティ。

- DLPなどのエンドポイントセキュリティ。

データセキュリティ戦略の有効性を測定し、実証する方法とは?

効果的なデータセキュリティ戦略とは、DLPポリシーを幅広くカバーし、誤検知アラートを防止し、インシデントに対する詳細な監査を実施して、従業員がアプローチの変更に対し、時の経過と共にどのように対応しているかが確認できるものです

Forcepointデータセキュリティソリューションは、使いやすいダッシュボードを通じてチームに詳細なレポートを提供します。 Forcepoint ONEプラットフォームなど、Forcepoint Insightsを介した統合レポートの恩恵を受けられるテクノロジーも存在します。

データセキュリティポリシーを実装する方法は?

データセキュリティポリシーは、DLPソリューションを通じて構成・維持することができます。 ForcepointDLPによるポリシー作成がどれほど簡単かは、「Forcepoint DLP管理者の1日」をご覧ください。

ForcepointDLPでDLPポリシーを構築する方法は、こちらの簡単なステップ別ガイドから確認できます。

- データを検出・分類します。

- トリガー方法に基づき、適切なポリシーレベルに移動します。

- ゼロから、または事前定義テンプレートを使用して、新しいポリシーを開始します。

- ポリシーに名前を付け、監視が必要なデータとインタラクションの分類子を追加します。

- インシデントの深刻度と、その結果生じるアクションを決定します。

- Active Directoryやネットワークなど、監視するソースを特定します。

- エンドポイント、ウェブ、クラウドなどの監視先を決定します。

スタッフへのデータセキュリティ教育方法は?

データセキュリティ意識向上トレーニングは、データセキュリティ衛生管理、ベストプラクティス、機密情報を危険にさらすサイバー脅威に関するスタッフ教育において重要です。

Forcepoint DLPを使用すると、管理者はインシデントへの対応として、DLPポリシーにデータセキュリティ意識向上トレーニングを組み込むことができます。 たとえば、従業員が電子メールに社会保障番号リストを添付しようとした場合、データセキュリティチームはなぜそれが許可されないのか、より良い方法は何かを説明するポップアップを表示し、より良いデータ衛生管理の実践方法の詳細を提供します。

データセキュリティ監査を実施する方法は?

企業は、データセキュリティ監査を実施する前に、まず自社にどのような機密情報があり、その情報がどこにあるかを把握する必要があります。 Forcepoint Data VisibilityとForcepoint Data Classificationは、組織内のあらゆる場所のデータを可視化し、それぞれの重大度とリスクに基づいてデータを分類するのに役立ちます。

企業は、DLPで追跡されたインシデントを確認することで、ローリングデータセキュリティ監査を実施することができます。 インシデントは、重大度と対処内容を問わず、全て記録されます。管理者は、時の経過と共に監査を使用してパターンを特定し、DLPポリシー適用範囲を調節することができます。一連の規制へのコンプライアンスは、もちろん維持されます。

クラウドでデータセキュリティを管理する方法は?

クラウドでのデータセキュリティ管理は、アクセスを保護し、クラウドで使用されるデータの可視性を維持できるかどうかにかかっています。

アクセス保護には2つの側面があります。どこにいても、どこからでも、クラウドアプリケーションにアクセスできるようにすること。そして、そのアプリケーションを明白に使う必要がある人物だけがアクセスできるようにすることです。

Cloud Access Security Brokers (CASB)は、クラウドアプリケーションへの安全なアクセスを提供するために一般的に使用されています。 Forcepoint ONE CASBには、Slack、Dropboxなどの一般的なプラットフォームで使用されるデータを管理するための強力なデータセキュリティ制御が含まれています。

Forcepoint ONEは、組織が「最小権限の原則」を実行できるようにするゼロトラストプラットフォームです。 これにより、特定のクラウドアプリケーションのデータにアクセスできるユーザー数が制限され、潜在的な内部脅威や攻撃者は機密情報にアクセスできなくなります。

SASEがクラウド環境のデータセキュリティを向上させる方法とは?

Secure Access Service Edge(SASE)は、エッジのセキュリティサービスとネットワークソリューションを統合します。 しかし、SASEに該当するセキュリティサービス(Cloud Access Security Broker、SecureWeb Gateway、Zero Trust Network Access)の重要機能は全て「ビジネスクリティカルなリソースへのアクセス保護」という一点に集約されます。そのため、SASEには必ずデータセキュリティが組み込まれています。

Forcepoint ONE CASB、Forcepoint ONE SWG、Forcepoint ONE ZTNAをForcepoint DLPと組み合わせることにより、組織はクラウド、ウェブ、プライベートウェブアプリケーションなど、データが存在するあらゆる場所にデータセキュリティポリシーを実装することができます。 これにより、統一されたデータセキュリティ戦略と統合されたポリシー管理が可能になります。

SASEはこれらすべてを念頭に置き、実装とメンテナンスを簡素化することで、クラウド環境におけるデータセキュリティを向上させます。 組織は、管理の合理化やコスト削減、堅牢なデータセキュリティ体制による信頼性など、SASEのあらゆるメリットを享受できます。