5 pasos para la seguridad de los datos en todas partes

La forma en que operan las empresas ha cambiado más en los últimos cuarenta y ocho meses que en cualquier otro período de cuatro años. En primer lugar, las personas y los datos migraron de la oficina tradicional hacia el hogar y la nube. Ahora, el personal está regresando (a veces), pero los datos no. En lugar de volver a cómo eran las cosas antes de la pandemia, las empresas y las agencias gubernamentales están forjando un nuevo camino en el que las personas trabajan en cualquier lugar con datos que también están en todas partes. Nuestra misión en Forcepoint es ayudar a simplificar su viaje a través de lo que llamamos Data Security Everywhere.

Existen muchos clichés sobre el papel que desempeñan los datos en una economía cada vez más digital. No se puede negar que, para seguir siendo competitivas, las empresas necesitan que las personas puedan utilizar datos confidenciales desde más lugares, en más momentos y desde más dispositivos que nunca. Sin embargo, la explosión de datos (en volumen y difusión) a la que se enfrentan las empresas modernas está creando nuevos desafíos. ¿Cómo saber con precisión qué datos tiene, dónde están, quién tiene acceso y cómo pueden manipularlos?

Además, si bien las motivaciones para proteger diferentes tipos de datos confidenciales varían - el robo de propiedad intelectual es una cuestión competitiva, mientras que las violaciones de datos regulados como PHI y PII desencadenan mandatos de cumplimiento -, todo tipo de pérdidas se están convirtiendo rápidamente en amenazas existenciales a nivel ejecutivo.

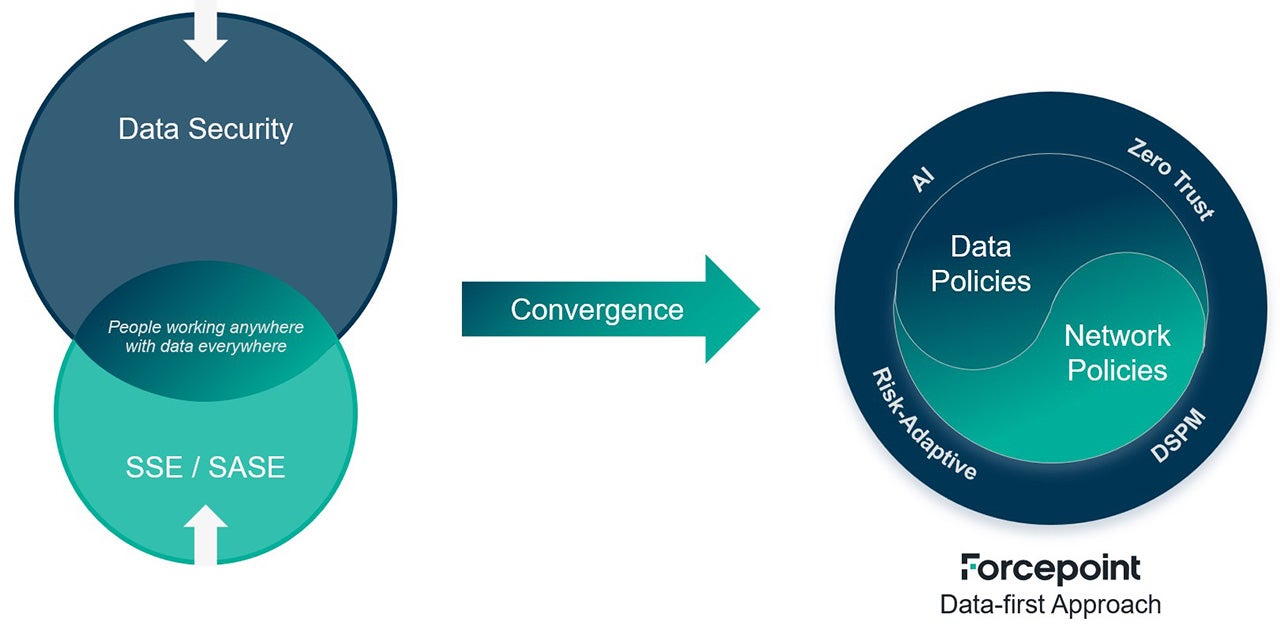

Rastrear los datos y controlar cómo se utilizaban ya era bastante difícil cuando todo estaba "dentro del edificio". Ahora, con más datos que nunca en la nube, en la web y en centros de datos remotos tradicionales, lejos de donde trabajan las personas, las redes se han vuelto clave para determinar cómo se accede a los datos confidenciales. Como resultado, la seguridad de los datos y la seguridad de la red están cada vez más entrelazadas. El éxito depende de tener políticas consistentes para ambos, combinadas con nuevas tecnologías para automatizar cómo se seleccionan y aplican las políticas correctas en cualquier situación dada. A esto lo llamamos el enfoque de seguridad “Data-first”:

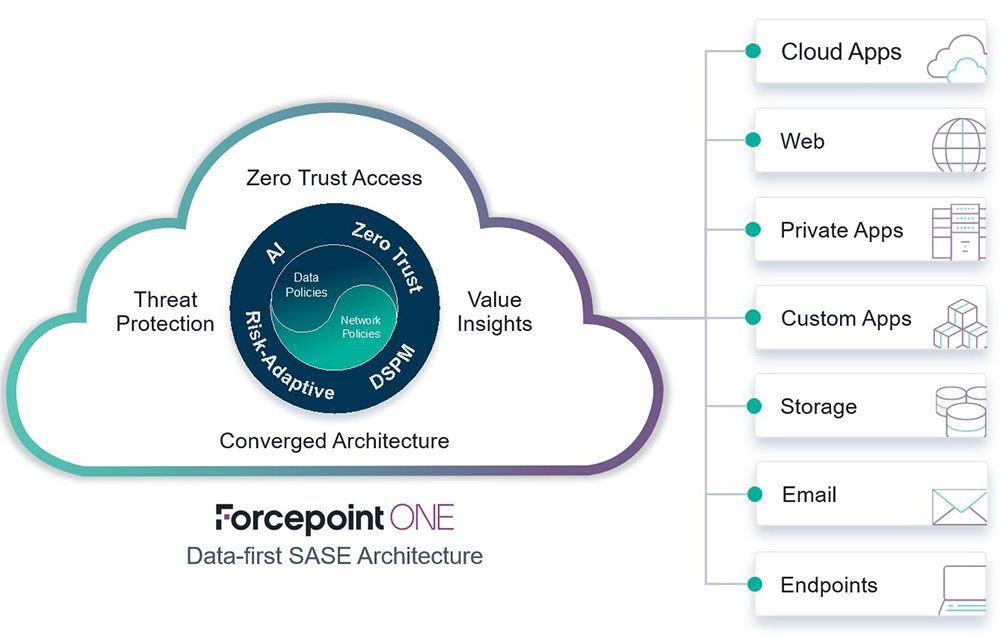

Esto forma el corazón de nuestra plataforma Data-first SASE (Secure Access Service Edge), Forcepoint ONE, lo que nos permite ofrecer seguridad de datos de manera consistente en muchos canales — desde aplicaciones en la nube y la web hasta laptops, correo electrónico e incluso BYOD.

El verdadero poder de este enfoque es que permite a las organizaciones utilizar la plataforma de manera incremental para abordar desafíos inmediatos de una manera que se puede ampliar fácilmente. Para ayudar a las empresas y agencias gubernamentales a elegir su propio camino para capacitar a su gente para que utilice los datos de forma segura en cualquier lugar, hemos creado un conjunto de pautas que llamamos 5 pasos para la seguridad de los datos en todas partes. Reflejan las formas más comunes en las que las miles de organizaciones con las que trabajamos en todo el mundo todos los días están poniendo en práctica la seguridad de datos en todas partes.

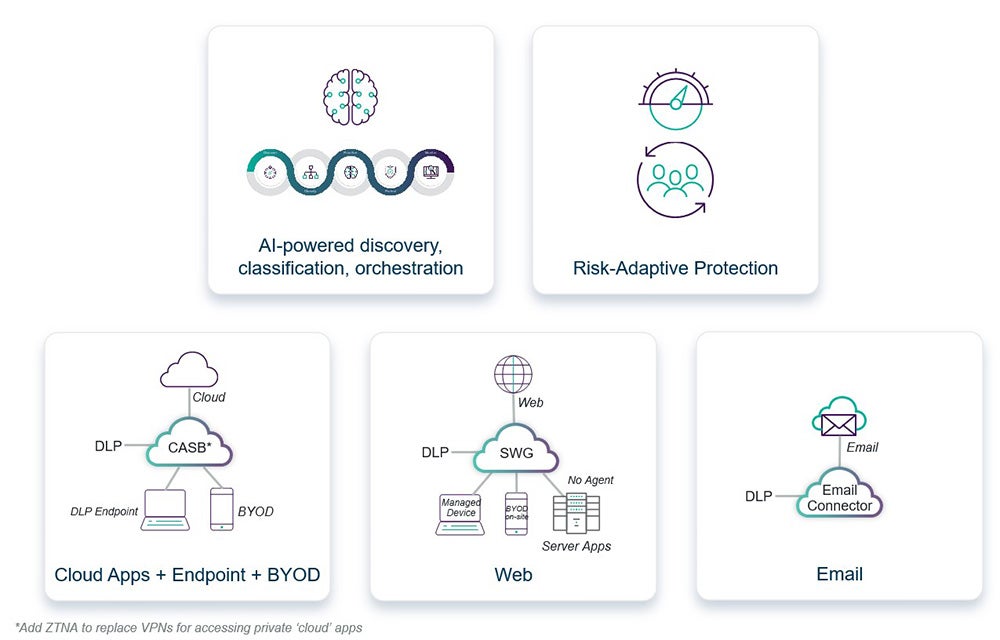

No existe un orden establecido, pero hemos descubierto que muchas organizaciones tienden a comenzar con un único conjunto de políticas para proteger los datos de manera consistente en aplicaciones en la nube y dispositivos de endpoints, liberándolos del costo y la complejidad de ejecutar múltiples sistemas de seguridad de datos (que según investigaciones recientes pueden ahorrar hasta un 31%). Luego, las mismas políticas se pueden aplicar fácilmente en otros canales de comunicación, como la web o correo electrónico. O bien, se pueden agregar tecnologías de automatización avanzadas como la IA o nuestra innovadora solución de Risk-Adaptive Protection para mejorar aún más la productividad, reducir costos, mitigar el riesgo y simplificar el cumplimiento.

Durante las próximas semanas, profundizaremos en cada uno de estos 5 pasos para la seguridad de los datos en todas partes, mostrando ejemplos de cómo este enfoque moderno hace que la seguridad de los datos sea práctica. ¡Hasta entonces!

###

Update:

- Part 1 - Here's Corey Kiesewetter's post: Unified Control Across Endpoints, Cloud Apps and Unmanaged Devices

- Part 2 - Here's Carlos Carvajal's post: Consistent Web and DLP Policies Improve Data Security